Ab Mitte AugustZwei-Faktor-Authentifizierung kommt auch für Studierende

31. Juli 2024, von Newsroom-Redaktion

Foto: UHH/Vogiatzis

Auch Universitäten sind Zielobjekte von Hackerangriffen. Um Cyber-Attacken zu verhindern, reichen sichere Passwörter allein nicht aus. Damit der Schutz ihrer Dienste deutlich erhöht wird, führt die UHH nun auch für die Studierenden die Zwei-Faktor-Authentifizierung ein.

Warum ist die Zwei-Faktor-Authentifizierung (2FA) für die Uni Hamburg wichtig?

Mehrere deutsche Hochschulen wurden bereits Opfer von Hacker-Angriffen und blieben infolgedessen mehrere Wochen offline. Wenige Stunden reichten aus und Studierende und Mitarbeitende konnten nicht einmal mehr auf ihre E-Mails zugreifen. Neben erheblichen Datenverlusten sahen sich die Hochschulen zusätzlich mit Forderungen nach Lösegeld konfrontiert.

Um das Risiko von Cyber-Angriffen an der Uni Hamburg zu senken und den Schutz von Daten und Geräten zu erhöhen, führt die UHH bereits seit dem vergangenen Jahr für alle Mitarbeitenden die Zwei-Faktor-Authentifizierung („2FA“) ein. Nun startet die Umstellung auch für die Studierenden.

Was ist die 2FA?

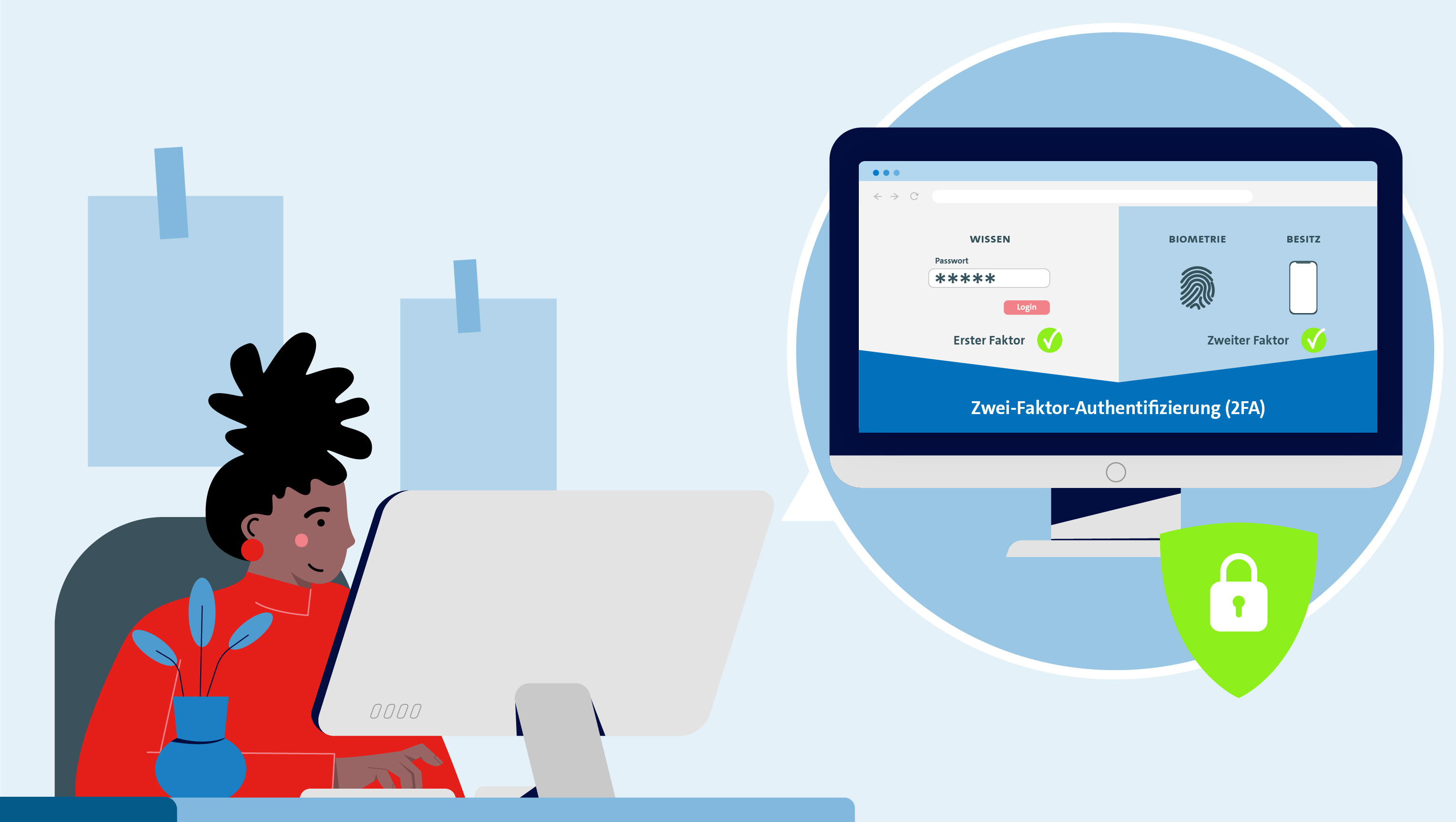

Die Zwei-Faktor-Authentifizierung, kurz 2FA, ist ein Verfahren, bei dem sich Nutzerinnen und Nutzer bei der Anmeldung am Gerät – neben der standardmäßigen Passworteingabe – zusätzlich über einen selbst gewählten sogenannten „zweiten Faktor“ identifizieren. So ein Faktor kann zum Beispiel das Handy oder ein Laptop sein. Erst wenn die Identität durch den zweiten Faktor bestätigt wurde, können die Nutzerinnen und Nutzer wie gewohnt auf ihre Dienste zugreifen. Vielen ist das Prinzip bereits bekannt, zum Beispiel vom Online-Banking.

Was muss ich als Studentin oder Student jetzt tun?

Auf die persönliche Start-Mail mit Code-Liste warten: Die Einführung der 2FA erfolgt an der Uni schrittweise, also über mehrere Wochen und Monate hinweg. Alle Informationen sowie die Code-Liste erhalten Sie per E-Mail vom RRZ. Es handelt sich dabei um die persönliche Liste mit Nummern, die zur Erst-Authentifizierung benötigt wird.

Nach Erhalt der Liste können die direkt loslegen und die für die 2FA gewünschten Geräte registrieren, idealerweise vor allem das eigene Mobiltelefon. Nachdem Sie Ihre Geräte registriert haben, kann die Liste deaktiviert werden.